Microsoft yhtiö

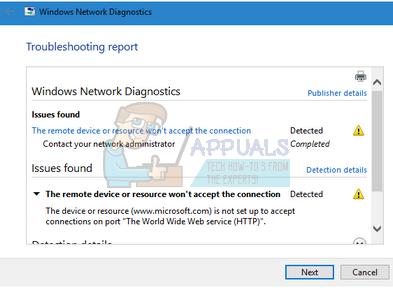

Microsoft DNSLint apuohjelma diagnosoi verkkotunnusjärjestelmän (DNS) nimihakuongelmat, jotka liittyvät eri web-palvelimille jaettuihin IP-osoitteisiin selaimen kautta. Se ei sisälly Windowsin peruspakettiin, mutta sen voi ladata Microsoftin verkkosivustolta ilmaiseksi. Etäkäytön haavoittuvuus asteikolla 7,6 (kriittinen) CVSS 3.0 mittakaavan havaittiin vaikuttavan tähän apuohjelmaan, mikä pakotti ajamaan latausten avulla.

Haavoittuvuus johtuu siitä, että DNSLint ei tarkista verkkotunnuksia jäsennettäessä DNS-testitiedostoja '/ ql' -kytkimen mukaisesti. Siinä tapauksessa, että loppukäyttäjä onnistuu käyttämään sellaista tiedostoa, joka sisältää komentosarjan tai binaarikoodin tyypillisesti odotettujen verkkotunnustietojen sijaan, järjestelmä voi joutua vaaraan, jos pakotettujen latausten aloittaminen on helppoa. Tällöin hakkeri voi vaatia pakollisen latauksen haittaohjelmasta, joka voi ladata ja suorittaa etäkomentoja, kun niitä käytetään verkkoselaimen kautta. Lataus säästää paikallisen järjestelmän sijaintiin ja nopeaan pääsyyn tietoturvaan, ja nähdessään, että tiedosto on peräisin levykeaseman tunnetusta sijainnista, käyttäjä voisi olla taipuvainen sallimaan suoritettavan tiedoston siirtämisen eteenpäin. Kun haitalliselle tiedostolle on myönnetty etuoikeus, se voi käyttää mitä tahansa tarkoitettua koodia etänä ja vaarantaa käyttäjän turvallisuuden ja yksityisyyden.

John Page / hyp3rlinx on kirjoittanut todistuksen käsitteestä, joka simuloi tätä haavoittuvuutta, selittäen, että tahaton tiedosto voi ladata seuraavan mukaisesti, kun komentosarjaa tai binaarista viittaustekstitiedostoa käytetään verkkotunnuksen nimen sijaan:

dnslint.exe / v / y / d “OHJELMISTOTIEDOSTO” / s X.X.X.X / r “myreport”

Seuraava osoittaa DNSLint-apuohjelman yhteydessä, kuinka haavoittuvuutta voitaisiin hyödyntää haittaohjelmien tuomiseen järjestelmään.

1) ”dnslint-update.exe” etäpalvelimen juurihakemistossa.

2) 'server.txt'

DNSLint

; Tämä on esimerkki DNSLint-syötetiedostosta

+ Tätä DNS-palvelinta kutsutaan nimellä dns1.cp.msft.net

[dns ~ palvelin] X.X.X.X

, a, r; Tietue

X.X.X.X, ptr, r; PTR-tietue

test1, cname, r; CNAME-tietue

testi2, mx, r; MX-tietue

3) dnslint.exe / ql palvelimet.txt

Yllä olevaa koodia ei ole muokattu oikeuksia hyp3rlinx tästä sisällöstä. Tämän haavoittuvuuden paljastaminen ei vaikuta siltä, että korjaustiedostoa olisi vielä ratkaistu tämän ongelman ratkaisemiseksi. CVE-koodi on vielä määritettävä tälle haavoittuvuudelle, ja Microsoftin on tunnistettava ja kirjoitettava siihen virallisessa tietoturvatiedotteessaan.

![[FIX] ESO 'Odottamaton sisäinen virhe'](https://jf-balio.pt/img/how-tos/54/eso-an-unexpected-internal-error-has-occurred.png)