Alphr

Digitaaliset rikolliset, jotka käyttävät OSX-nimistä MacOS-pohjaista haittaohjelmaa. Dummy näyttää kohdistavan joukon kryptovaluutta-sijoittajia, jotka käyttävät Discordia, sekä niitä, jotka käyttävät Slackia. OSX.Dummy ei ole erityisen hienostunut ohjelmisto, mutta näyttää siltä, että se sallii mielivaltaisen koodin suorittamisen koneissa, joihin se voidaan upottaa.

Unixin tietoturva-asiantuntijat löysivät ensimmäisen kerran todisteita haittaohjelmista muutama päivä sitten. Huippututkija Remco Verhoef kertoi havainnoistaan SANS: n InfoSec-blogissa perjantaina, ja hänen viestinsä mukaan viime viikolla tapahtui useita hyökkäyksiä macOS: iin.

Slackin ja Discordin chat-ryhmät ovat raportoineet ihmisistä, jotka esiintyvät järjestelmänvalvojina ja suosittuina pikaviestipersoonaina. Henkilöt, joita he esiintyvät, tunnetaan hyödyllisistä kryptovaluuttaan perustuvista sovelluksista, mikä helpottaa laillisten käyttäjien huijaamista asentamaan haitallista koodia.

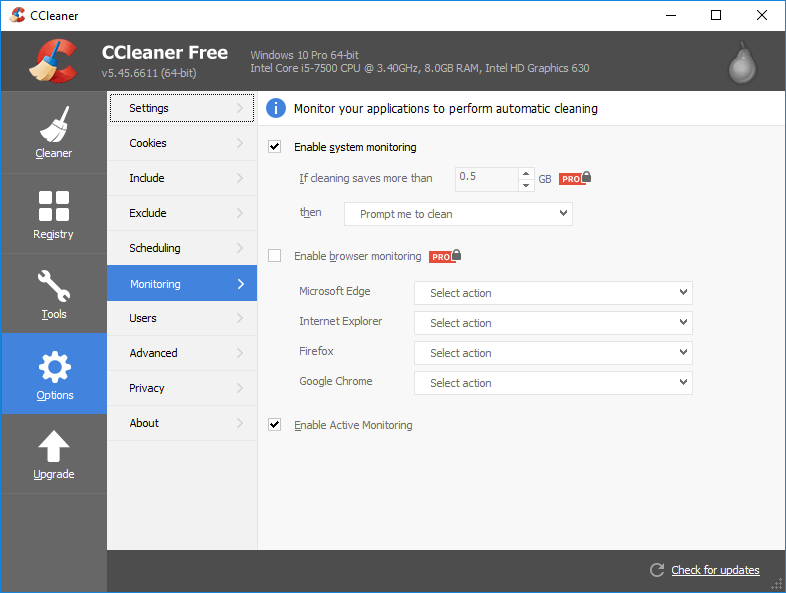

Silloin keksejä houkutellaan tavallisia käyttäjiä suorittamaan hyvin pieni komentosarja, joka lataa paljon suuremman 34 megatavun tiedoston. Tämä tiedosto, joka ladataan curl CLI -sovelluksen kautta, sisältää OSX.Dummy -ohjelmiston. Koska Unix-käyttöoikeudet voivat estää hakkerit jossain määrin, he ovat varmasti tallentaneet uuden latauksen väliaikaiseen hakemistoon.

Koska se näyttää olevan tavallinen mach064-binaari, se voi sitten suorittaa normaalisti jossain määrin macOS-järjestelmässä. Verkossa olevien sosiaalisten haittaohjelmien skannaussivustot eivät näytä olevan vielä uhattuna, mikä saattaa vahingossa auttaa keksejä huijaamaan normaalit käyttäjät ajattelemaan, että se on turvallista.

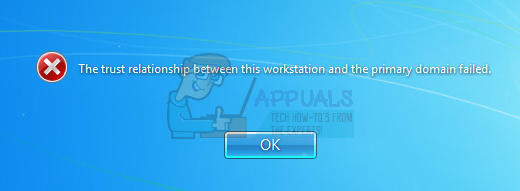

Normaalisti allekirjoittamaton binääritiedosto, kuten OSX.Dummy, ei voisi toimia. MacOS Gatekeeprin tietoturva-aliohjelmat eivät kuitenkaan tarkista ladattavia tiedostoja ja toimivat sitten yksinomaan päätelaitteen kautta. Koska hyökkäysvektori sisältää Unix-komentokehotteen manuaalisen käytön, uhrin Macintosh ei ole viisasta.

Kutsu sudolle kehottaa käyttäjää sitten syöttämään järjestelmänvalvojan salasanan, aivan kuten se tekisi GNU / Linux-järjestelmissä. Tämän seurauksena binaari voi sitten saada täyden pääsyn käyttäjän taustalla olevaan tiedostojärjestelmään.

Sitten haittaohjelma muodostaa yhteyden C2-palvelimeen, mikä antaa mahdollisesti cracker-hallinnan isäntäkoneelle. OSX.Dummy tallentaa myös uhrin salasanan jälleen väliaikaiseen hakemistoon tulevaa käyttöä varten.

Tunnisteet Applen turvallisuus Mac käyttöjärjestelmä