Monero-projekti, CryptoNews

Palo Alto Networksin tietoturva-analyytikkojen alun perin julkaiseman raportin mukaan vähintään viisi prosenttia kaikista markkinoilla olevista Monero-rahakkeista louhittiin haittaohjelmien avulla. Tämä tarkoittaa, että rikollisjärjestöt ovat käyttäneet palvelimien ja loppukäyttäjien koneiden tietoturvaloukkauksia kaivamaan yli 790 000 Monero-kolikkoa, jotka tunnetaan myös nimellä XMR. Hieman noin 20 miljoonaa hajautusta sekunnissa, mikä on noin kaksi prosenttia koko Monero-verkon hajautusvoimasta, tuli tartunnan saaneista laitteista kuluneen vuoden aikana.

Kun otetaan huomioon nykyiset valuuttakurssit, verkon vaikeudet ja muut tekijät, tämä vaikuttava määrä prosessitehoa johtaa edelleen noin 30 000 dollariin päivittäin näille ryhmille, mikä on huomattava määrä rahaa verrattuna. Kolme parasta hash-korkoa ovat välillä 1600-2700 dollaria Moneroa päivittäin.

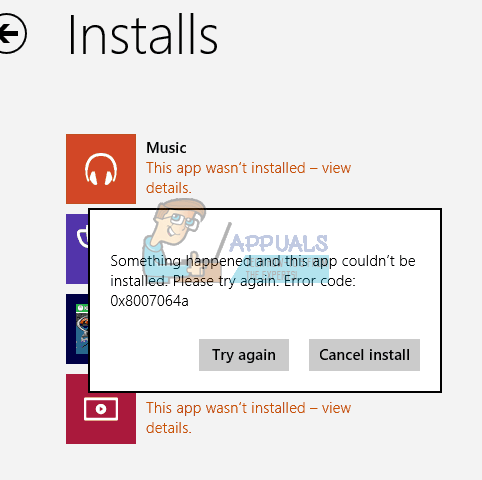

Linux-tietoturva-asiantuntijat olivat yllättyneitä saadessaan tietää tammikuussa, että RubyMiner-haittaohjelma, jota käytettiin Moneron kaivamiseen tällä menetelmällä, oli kohdentanut palvelimet, jotka käyttävät GNU / Linuxia, samoin kuin ne, jotka käyttävät Microsoft Windows -palvelinpaketteja osana järjestelmän ohjelmistoa.

Linux-koneiden hyväksikäyttö sisälsi joukon komentoja, joiden avulla hyökkääjät voivat tyhjentää cron-työpaikat ennen omien lisäämistä. Tämä uusi cron-työ lataa shell-komentosarjan, joka isännöi robots.txt-tekstitiedostoissa, jotka ovat vakio osa useimpia verkkotunnuksia.

Lopulta tämä komentosarja voi ladata ja asentaa muuten laillisen XMRig Monero Miner -sovelluksen tuemattoman version. PyCryptoMiner kohdisti myös Linux-palvelimet. Toinen ryhmä Monero-kaivoshaittaohjelmia seurasi Oracle WebLogic -palvelimia.

Onneksi nämä hyväksikäytöt eivät voineet tehdä paljon vahinkoa, koska hyökkääjät luottivat vanhempiin hyökkäyksiin, jotka Linux-tietoturva-asiantuntijat tajusivat kuinka kytkeä ne kauan sitten. Tämä saa jotkut avoimen lähdekoodin yhteisöstä olettamaan, että hyökkääjät lähtivät koneiden perään, joiden käyttöjärjestelmän asennukset olivat vanhentuneita palvelinten kannalta.

Tästä huolimatta viimeisimmät vaikuttavammat numerot, jotka on esitetty tässä raportissa, vihjaavat, että uudemmat hyökkäykset saattavat hyödyntää viimeaikaisia hyväksikäyttöjä sekä Windowsissa että GNU / Linuxissa.