Live Nation -viihde

Ticketmaster joutui äskettäin korjaamaan suhteellisen vakavan rikkomuksen, joka saattaa johtaa useiden tuhansien asiakkaiden luottokorttitietojen vuotamiseen. He ovat työskennelleet kovasti ongelman korjaamiseksi, mutta eräs henkilö luulee ratkaisevansa hyökkäykset.

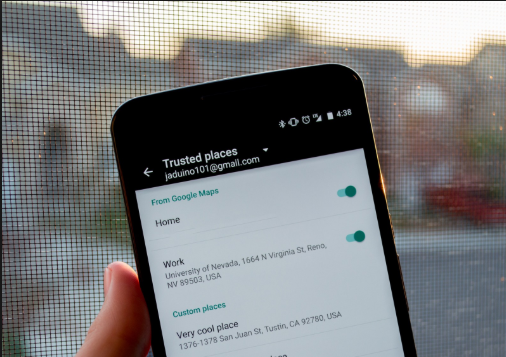

Kevin Beaumont, yksi Ison-Britannian johtavista digitaalisen turvallisuuden tutkijoista, uskoo tietävänsä, mikä hyökkäysvektori oli. Inbenta oli toimittanut verkkovastaaville chat-botin, joka toimii kutsumalla JavaScript-tiedosto Inbentan omalta etäpalvelimelta.

Yksittäistä HTML-riviä käytettiin kutsumaan tätä JavaScriptiä. Beaumont katsoi, että Inbent toimitti Ticketmasterille yhden JavaScriptin yhden linjan, jota he ovat voineet käyttää maksusivullaan ilmoittamatta Inbentan teknikoille. Koska koodi oli nyt Ticketmasterin maksunkäsittelysivustossa, se sijoitettiin toiminnallisesti kaikkien sivuston kautta kulkevien luottokorttitapahtumien keskelle.

Beaumontin teorian mukaan Java-koodi voidaan sitten suorittaa asiakkaan selaimessa samalla sivulla, jolla heidän luottokorttitietonsa olivat. Joku on muuttanut koodia ja antanut sille valtuudet tehdä jotain haitallista tehdessään niin.

Hänen tutkimuksensa näyttää myös osoittavan, että haittaohjelmien torjuntatyökalut tekivät työnsä. Jotkut tietoturvaohjelmistot pystyivät aloittamaan komentosarjan ilmoittamisen useita kuukausia ennen kuin Ticketmasterin edustajat ilmoittivat rikkomuksesta. Itse JavaScript-tiedosto ladattiin ilmeisesti joihinkin uhkatiedustelutyökaluihin, mikä on enemmän kuin todennäköistä, kuinka he pystyivät saamaan rikkomuksen ajoissa.

Muut asiantuntijat ovat ilmaisseet huolensa JavaScript-kirjastojen riippuvuuksista ja siitä, miten tämä liittyy tällaiseen rikkomukseen. Koodaajien on tavallista käyttää git-arkistoja kolmansien osapuolten riippuvuusongelmien ratkaisemiseen tiettyjen JavaScript-kehysten käyttämiseksi, jotka helpottavat heidän työtään.

Vaikka tämä on tehokas tapa koodin uudelleenkäyttöä, on olemassa vaara, että joissakin näistä riippuvuuksista voi olla jotain haitallista. Monet näistä arkistoista ovat toisinaan myös crackerien uhreja, jotka käyttävät niitä väärin, mikä tarkoittaa, että ne voivat kääntää uusiin paikkoihin tilintarkastamattomalle koodille löytääksesi tien muuten laillisiin tukikohtiin.

Tämän seurauksena jotkut haluavat kiinnittää enemmän huomiota tiukkoihin kooditarkastusmenettelyihin tällaisten ongelmien riskin vähentämiseksi.

Tunnisteet verkkoturva