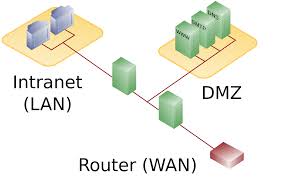

Tietoturvassa DMZ (jota joskus kutsutaan kehäverkostoksi) on fyysinen tai looginen aliverkko, joka sisältää ja altistaa organisaation ulkoiset palvelut suuremmalle epäluotetulle verkolle, yleensä Internetille. DMZ: n tarkoituksena on lisätä ylimääräinen suojaustaso organisaation lähiverkkoon (LAN); ulkoisella hyökkääjällä on pääsy vain DMZ: n laitteisiin eikä muihin verkon osiin. Nimi on johdettu termistä 'demilitarisoitu vyöhyke', kansallisvaltioiden välinen alue, jolla sotilaallinen toiminta ei ole sallittua.

On yleistä käytäntöä, että verkossa on palomuuri ja demilitarisoitu vyöhyke (DMZ), mutta monet ihmiset, edes tietotekniikan ammattilaiset, eivät ymmärrä miksi, lukuun ottamatta epämääräistä ajatusta puoliturvallisuudesta.

Suurin osa omia palvelimia isännöivistä yrityksistä käyttää verkkojaan verkon reunalla sijaitsevalla DMZ: llä, joka toimii yleensä erillisellä palomuurilla puoliksi luotettuna alueena ulkomaailman kanssa toimiville järjestelmille.

Miksi tällaisia vyöhykkeitä on olemassa ja minkä tyyppisiä järjestelmiä tai tietoja niiden tulisi olla?

Todellisen turvallisuuden ylläpitämiseksi on tärkeää ymmärtää selvästi DMZ: n tarkoitus.

Suurin osa palomuureista on verkkotason turvalaitteita, yleensä laite tai laite yhdessä verkkolaitteiden kanssa. Niiden on tarkoitus tarjota rakeinen pääsynvalvontakeino yritysverkon avainkohdassa. DMZ on verkkosi alue, joka on erotettu sisäisestä verkostasi ja Internetistä, mutta joka on kytketty molempiin.

DMZ on tarkoitettu isännöimään järjestelmiä, joiden on oltava Internetin käytettävissä, mutta eri tavoin kuin sisäinen verkko. Internetin saatavuuden tasoa verkkotasolla ohjaa palomuuri. Internetin saatavuuden tasoa sovellustasolla ohjaa ohjelmisto, joka todella yhdistää Web-palvelimen, käyttöjärjestelmän, mukautetun sovelluksen ja usein tietokantaohjelmiston.

DMZ sallii tyypillisesti rajoitetun pääsyn Internetistä ja sisäisestä verkosta. Sisäisten käyttäjien on yleensä käytettävä DMZ: n järjestelmiä päivittääksesi tietoja tai käyttääkseen siellä kerättyjä tai käsiteltyjä tietoja. DMZ: n on tarkoitus antaa yleisölle pääsy tietoihin Internetin kautta, mutta rajoitetusti. Mutta koska altistuminen Internetille ja nerokkaiden ihmisten maailmalle on olemassa, on aina olemassa riski, että nämä järjestelmät voivat vaarantua.

Kompromissin vaikutus on kaksinkertainen: ensinnäkin, tieto altistuneesta järjestelmästä (järjestelmistä) voi kadota (ts. Kopioida, tuhota tai vioittua) ja toiseksi järjestelmää itse voidaan käyttää alustana uusille hyökkäyksille arkaluontoisille sisäisille järjestelmille.

Ensimmäisen riskin lieventämiseksi DMZ: n tulisi sallia pääsy vain rajoitettujen protokollien kautta (esim. HTTP normaalille verkkoyhteydelle ja HTTPS salatulle verkkoyhteydelle). Sitten itse järjestelmät on konfiguroitava huolellisesti tarjoamaan suojaa käyttöoikeuksien, todennusmekanismien, huolellisen ohjelmoinnin ja joskus salauksen avulla.

Ajattele, mitä tietoja verkkosivustosi tai sovelluksesi kerää ja tallentaa. Sitä voi menettää, jos järjestelmät vaarantuvat tavallisten verkkohyökkäysten kautta, kuten SQL-injektio, puskurin ylivuoto tai virheelliset käyttöoikeudet.

Toisen riskin lieventämiseksi sisäisen verkon syvemmällä olevien järjestelmien ei pitäisi luottaa DMZ-järjestelmiin. Toisin sanoen, DMZ-järjestelmien ei pitäisi tietää mitään sisäisistä järjestelmistä, vaikka jotkut sisäiset järjestelmät saattavat tietää DMZ-järjestelmistä. Lisäksi DMZ-pääsynvalvonta ei saa antaa DMZ-järjestelmien aloittaa mitään yhteyksiä edelleen verkkoon. Sen sijaan kaikki yhteydet DMZ-järjestelmiin tulisi käynnistää sisäisillä järjestelmillä. Jos DMZ-järjestelmä vaarantuu hyökkäysalustana, ainoat sille näkyvät järjestelmät ovat muiden DMZ-järjestelmien.

On erittäin tärkeää, että IT-johtajat ja yritysten omistajat ymmärtävät Internetissä altistuville järjestelmille mahdollisesti aiheutuvat vahingot sekä suojamekanismit ja menetelmät, kuten DMZ: t. Omistajat ja johtajat voivat tehdä tietoon perustuvia päätöksiä riskeistä, jotka he ovat valmiita hyväksymään, kun heillä on vankka käsitys siitä, kuinka tehokkaasti työkalut ja prosessit lieventävät näitä riskejä.

3 minuuttia luettu