Dropbox

Pilvipohjaiseen tallennusratkaisuun: Dropbox on löydetty DLL-kaappaava injektio- ja koodin suoritushaavoittuvuus. Haavoittuvuus havaittiin ensimmäisen kerran aiemmin tällä viikolla sen jälkeen, kun sen havaittiin vaikuttavan Dropboxin versioon 54.5.90. Sittemmin haavoittuvuutta on tutkittu ja tutkittu, joten se on nyt käyttäjien eturivissä varottava.

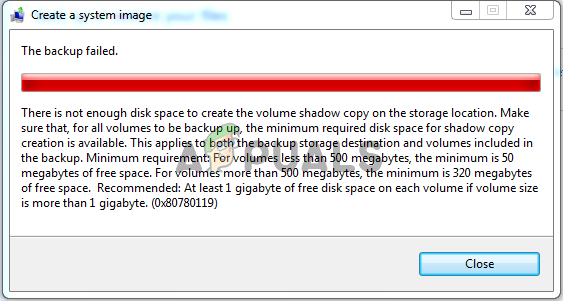

ZwX Security Researcherin julkaisemien hyödyntämistietojen mukaan haavoittuvuuden havaitaan olevan DropBox for Windows -sovelluksen versiossa 54.5.90, kuten aiemmin todettiin. Haavoittuvuus johtuu silmukkareikistä ja ristiriidoista 4 tietyssä kirjastossa. Nämä kirjastot ovat: cryptbase.dll, CRYPTSP.dll, msimg32.dll ja netapi32.dll. Haavoittuvuudet johtuvat näiden kirjastojen liikkumavarasta ja palaavat vaikutuksiin ja aiheuttavat myös näiden samojen kirjastojen toimintahäiriöitä, mikä johtaa Dropbox-pilvipalvelun yleiseen vetäytymiseen.

Haavoittuvuus on etänä hyödynnettävissä. Sen avulla valtuuttamaton haittaohjelmien hyökkääjä voi hyödyntää DLL-lataushaavoittuvuutta muokkaamalla kyseisiä DLL-puheluita siten, että vahingossa valmistettu DLL-tiedosto avataan vahingossa korotetuilla käyttöoikeuksilla (kuten järjestelmän DLL-tiedostoille myönnetään). Käyttäjä, jonka laitteessa tehdään tätä hyväksikäyttöä, ei ymmärrä sitä ennen kuin prosessia on hyödynnetty haittaohjelmien injektoimiseksi järjestelmään. DLL-injektointi ja -suoritus suoritetaan taustalla ilman, että käyttäjän syötteitä tarvitaan mielivaltaisen koodin suorittamiseen.

Haavoittuvuuden toistamiseksi konseptitodistus seuraa, että ensin on koottava haitallinen DLL-tiedosto ja nimettävä se uudelleen näyttämään perinteiseltä Dropbox DLL -tiedostolta, jota palvelu yleensä kutsuu järjestelmään. Seuraavaksi tämä tiedosto on kopioitava Windows C -aseman Dropbox-kansioon Ohjelmatiedostot-kohdasta. Kun Dropbox on käynnistetty tässä yhteydessä, se pyytää DLL-tiedostoa, jonka nimimerkki on manipuloitu, ja kun haittaohjelma on suoritettu sen sijaan otsikon sekaannuksella, muotoillun DLL: n koodi suoritetaan, jolloin etähyökkääjä pääsee järjestelmään ladata ja levittää haittaohjelmia edelleen.

Kaiken tämän selvittämiseksi valitettavasti toimittajalla ei ole vielä julkaistuja lieventämisvaiheita, tekniikoita tai päivityksiä, mutta päivityksen voidaan odottaa olevan hyvin pian johtuen tällaisen hyväksikäytön riskin vakavuudesta.

Tunnisteet dropbox

![[FIX] Pysäytä virhekoodi 0x00000024 BSOD Windowsissa](https://jf-balio.pt/img/how-tos/02/stop-error-code-0x00000024-bsod-windows.jpg)