Let’s Encrypt on Linux Foundation Collaborative Project, avoin varmenteen myöntäjä, jonka tarjoaa Internet Security Research Group. Kuka tahansa verkkotunnuksen omistaja voi käyttää Let’s Encrypt -ohjelmaa luotettavan varmenteen hankkimiseksi. Kyky automatisoida uusimisprosessi sekä työ helpottaa asennusta ja määritystä. Auta pitämään sivustot turvassa ja edistä TLS-tietoturvakäytäntöjä. Säilytä läpinäkyvyys siten, että kaikki varmenteet ovat julkisesti nähtävissä. Salli muiden käyttää myöntämis- ja uusimisprotokolliaan avoimena standardina.

Pohjimmiltaan Let’s Encrypt yrittää tehdä turvallisuudesta voittoa tavoittelemattomille organisaatioille riippumattomia suurten tekemistä naurettavista vanteista. (Voit sanoa uskovani avoimeen lähdekoodiin, ja tämä on parhaimmillaan avointa lähdekoodia).

On olemassa kaksi vaihtoehtoa: ladata paketti ja asentaa arkistoista tai asentaa certbot-auto-kääre (aiemmin letsencrypt-auto) suoraan letsencrypt -palvelusta.

Ladataan arkistoista

sudo apt-get install letsencrypt -y

Kun asennus on valmis, on aika hankkia sertifikaatti! Käytämme varmuudella erillistä menetelmää, kutemme palvelimen esiintymän vain varmenteen hankkimiseksi.

sudo salaa varmuuskopion - itsenäinen - d esimerkki.fi -d aliverkkotunnus.esimerkki.fi -d muut aliverkkotunnus.esimerkki.fi

Kirjoita sähköpostiosoitteesi ja hyväksy käyttöehdot. Sinulla on nyt oltava varmenne jokaiselle antamallesi verkkotunnukselle ja aliverkkotunnukselle. Jokainen verkkotunnus ja aliverkkotunnus haastetaan, joten jos sinulla ei ole palvelimelle osoittavaa DNS-tietuetta, pyyntö epäonnistuu.

Jos haluat testata prosessia, ennen todellisen varmenteen hankkimista voit lisätä –test-cert-argumentin certonlyn jälkeen. Huomaa: –test-cert asentaa virheellisen varmenteen. Voit tehdä tämän rajoittamattoman määrän kertoja, mutta jos käytät eläviä sertifikaatteja, on hintaraja.

Villin kortin verkkotunnuksia ei tueta, eikä vaikuta siltä, että niitä tuettaisiin. Syynä on se, että koska varmenteprosessi on ilmainen, voit pyytää niin monta kuin tarvitset. Samalla varmenteella voi olla myös useita toimialueita ja aliverkkotunnuksia.

Siirtyminen NGINX-kokoonpanoon käyttämään äskettäin hankittua sertifikaattia! Varmenteen polkuna käytän varsinaista polkua säännöllisen lausekkeen sijaan.

Meillä on SSL, voimme myös ohjata kaiken liikenteen siihen. Ensimmäinen palvelinosa tekee juuri sen. Olen asettanut ohjaamaan kaiken liikenteen, myös aliverkkotunnukset, ensisijaiseen verkkotunnukseen.

Jos käytät Chromea etkä poista yllä lueteltuja SSL-salauksia, saat err_spdy_inadequate_transport_security. Sinun on myös muokattava nginx conf -tiedostoa näyttämään tältä tältä, jotta voit kiertää gzipin tietoturvaongelman

Jos huomaat, että sait jotain pääsyn estämistä - sinun on tarkistettava, että palvelimen_nimi (ja juuri) on oikein. Olen juuri päättänyt lyödä pääni seinää vasten, kunnes katoisin. Onneksi palvelimeni painajaisissa tuli vastaus - unohdit asettaa juurihakemistosi! Verinen ja bludgeoned, laitoin juuren ja siinä se on, ihana hakemisto.

Jos haluat määrittää erilliset aliverkkotunnukset, voit käyttää sitä

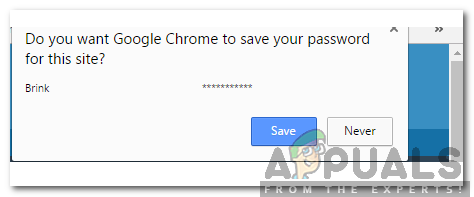

Sinua pyydetään luomaan salasana käyttäjänimelle (kahdesti).

sudo service nginx käynnistä uudelleen

Nyt voit käyttää sivustoasi mistä tahansa käyttäjänimellä ja salasanalla tai paikallisesti ilman. Jos haluat aina haastaa salasanan, poista salli 10.0.0.0/24; # Vaihda paikalliseen verkkoon.

Huomioi auth_basicin väli, jos se ei ole oikea, saat virheilmoituksen.

Jos sinulla on väärä salasana, saat osuman 403: lla

Viimeinen kohta, joka meidän on tehtävä, on määritettävä SSL-varmenteiden automaattinen uusiminen.

Tätä varten yksinkertainen cron-työ on oikea työkalu työhön, aiomme asettaa sen pääkäyttäjäksi estämään lupavirheet

(sudo crontab -l 2> / dev / null; echo ‘0 0 1 * * letencrypt uuen’) | sudo crontab -

Syynä käyttämään / dev / null on varmistaa, että voit kirjoittaa crontab-välilehteen, vaikka sellaista ei olisikaan aiemmin ollut.

3 minuuttia luettu