Seagate

Seagate Media Server on UPnp / DLNA-verkkoon liitetty tallennusmekanismi, joka on sisällytetty Seagate Personal Cloudiin henkilökohtaisen tason käyttöön. IoT-tietoturvavirheiden etsinnän Summer of Pwnage -sivuston neuvonnassa löydettiin ja keskusteltiin useista SQL-injektiohaavoittuvuuksista Seagate Media Server -palvelimessa, mikä vaarantaa mediapalvelimen käyttämään tietokantaan tallennettujen henkilötietojen hakemisen ja muokkaamisen.

Seagate Personal Cloud on pilvitallennustila, jota käytetään valokuvien, videoiden ja muunlaisen multimedian tallentamiseen mediapalvelimeen. Kun henkilötiedot ladataan tähän pilveen, ne on suojattu valtuutusten tarkistuksilla ja salasanasuojauksella, mutta sen asettelussa on olemassa julkinen kansio, johon luvattomilla käyttäjillä on oikeus ladata tietoja ja tiedostoja.

Mukaan neuvoa-antava , haitalliset hyökkääjät voivat käyttää tätä julkisen kansion toimintoa väärin, kun he lataavat hankalia tiedostoja ja mediaa pilven kansioon. Nämä luvattomien hyökkääjien tiedostot voivat sitten käyttäytyä suunnitellulla tavalla, mikä sallii mielivaltaisen tiedonhaun ja muokkaamisen mediapalvelimen tietokantaan. Onneksi se, että Seagate Media Server käyttää erillistä SQLite3-tietokantaa, rajoittaa hyökkääjien haitallista toimintaa ja sitä, missä määrin he voivat hyödyntää tätä heikkoutta.

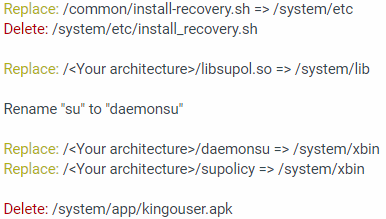

TO todiste konseptista on saatavana yhdessä neuvonnan kanssa, joka osoittaa, että mediapalvelimessa käytetty Django-verkkokehys käsittelee .psp-laajennuksia. Kaikki tämän laajennuksen sisältävät lataukset ohjataan välittömästi pilven Seagate Media Server -osioon FastCGI-protokollan kautta. Laajennusten manipulointi ja haitallisten tiedostojen lisääminen mediapalvelimeen julkisen kansion kautta tällä tavoin voi antaa hyökkääjille mahdollisuuden suorittaa koodia noudettaessa tietoja palvelimelta tai muokata jo olemassa olevia tietoja tarkasti.

Nämä SQL-injektiohaavoittuvuudet havaittiin vaikuttavan Seagate Personal Cloud SRN21C: n laiteohjelmistoversioihin 4.3.16.0 ja 4.3.18.0. Vaikka nämä olivat ainoat testatut, myyjä odottaa, että tämä saattaa vaikuttaa myös muihin versioihin. Uusien laiteohjelmistoversioiden aiheuttamien riskien vähentämiseksi 4.3.19.3 on julkaistu Seagate Personal Cloudille, joka sulkee julkisen kansion ja laajennusten uudelleenohjausmekanismit, jotka mahdollistavat tällaisen haavoittuvuuden.

![[FIX] ESO 'Odottamaton sisäinen virhe'](https://jf-balio.pt/img/how-tos/54/eso-an-unexpected-internal-error-has-occurred.png)