Vuonna 2017 Googlen tutkimusryhmä paljasti, että Dnsmasqissa (Domain Name System-ohjelmistopaketti) oli monia haavoittuvuuksia, joka tarjoaa DNS-nimien tarkistuspalveluita kääntämään verkkotunnukset vastaaviin IP-osoitteisiinsa yhteydenpitotarkoituksiin. Heidän havaintojensa vuoksi verkossa käytiin paljon keskustelua. Paniikki luotiin ja kaiken tyyppiset käyttäjät alkoivat etsiä vaihtoehtoja järjestelmänsä suojaamiseksi Dnsmasq-haavoittuvuuksilta.

Google-insinöörin tarkat sanamuodot olivat:

löysi kolme potentiaalista etäkooditoteutusta, yhden tietovuodon ja kolme palvelunestohäiriötä, jotka vaikuttivat uusimpaan versioon projektin git-palvelimelta 5. syyskuuta 2017

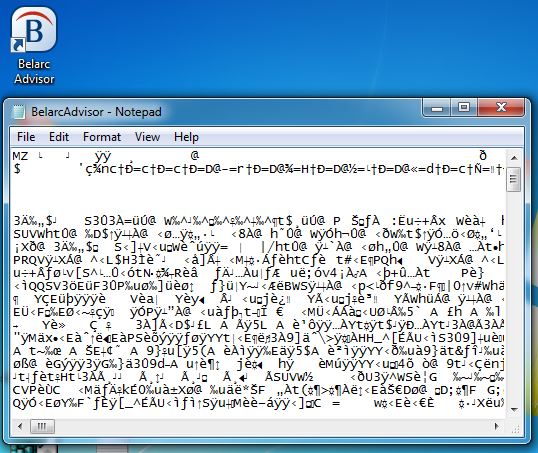

Toisin sanoen insinööri puhui yksityisten tietojen loukkaamisesta. Jos hyödyntämistä todellakin hyödynnettiin kaikilla työkaluilla, käyttäjät voisivat saada tietonsa vuotamaan tai käsiksi ilman lupaa.

Mikä on Dnsmasq?

Dnsmasq on itse asiassa DNS-huolitsija. Se on välimuisti ja DHCP-palvelin, jolla on monia muita ominaisuuksia. Eri hankkeissa läsnäolo on melko suosittu työkalu. Google Blogin mukaan Dnsmasq tarjoaa palvelimien, kuten DNS ja DHCP, toiminnallisuus . Lisäksi se osallistuu verkon käynnistämiseen ja reitittimen mainontaan. Dnsmasqia käytetään sekä yksityisissä verkoissa että avoimissa Internet-verkoissa.

Googlen tiimi löysi seitsemän ongelmaa turvallisuusarvioinnissaan. Kun he löysivät heidät, heidän seuraava askel oli tarkistaa näiden asioiden vaikutus ja todiste konseptista jokaiselle numerolle.

Dnsmasq-haavoittuvuus

Dnsmasqin haavoittuvuudet

Dnsmasqissa on erilaisia haavoittuvuuksia, ja osa niistä selitetään. CVE-2017-14491 on haavoittuvuus, joka johtuu kasan ylivuoto . Se käynnistyy, kun teet DNS-pyynnön. Toinen haavoittuvuus, CVE-2017-14492, johtuu DHCP-palvelin . Toinen samasta syystä johtuva haavoittuvuus on CVE-2017-14493. Molemmat johtuvat muistin ylivuodosta. Ensimmäinen on kasan ylivuoto, kun taas jälkimmäinen on pinon ylivuoto. Käsitteen todiste osoittaa, että molemmat luottavat IPv6: een.

Dnsmasq hyödyntää

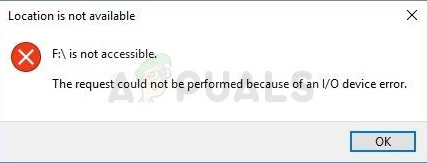

CVE-2017-14494 on toinen haavoittuvuus, joka liittyy DHCP-palvelimen vuotoihin. Tämän haavoittuvuuden avulla hyväksikäyttäjät voivat ohittaa ASLR: n. CVE-2017-14495, CVE-2017-14496 ja CVE-2017-13704 ovat kolme muuta haavoittuvuutta, jotka ovat todella virheitä DNS-palvelimessa. Ne aiheuttavat DoS. Ensimmäinen aiheuttaa tämän vapauttamatta muistia, toinen tekee sen aiheuttamalla valtavan muistin, kun taas kolmas kaatuu vastaanotettuaan suurikokoisen UDP-paketin.

Käsitteitä koskeva todiste on verkkosivustolla, joten voit tarkistaa, vaikuttaako jokin näistä haavoittuvuuksista järjestelmääsi. Joten, jos lievityksiä on, voit vahvistaa ne ja ottaa ne sitten käyttöön. Shodan näki, että Dnsmasq-haavoittuvuudet saattavat vaikuttaa 1,2 miljoonaan laitteeseen. Joten on tärkeää tarkistaa laitteesi.

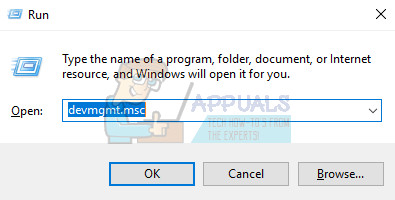

Kuinka suojata tietokonettasi?

Suojellaksesi tietokonettasi Dnsmasq-haavoittuvuuksilta, sinun on korjattava ne niin, ettei myöhemmin ole tietoturvaongelmia. Jos haluat asentaa Dnsmasq manuaalisesti, löydät sen tässä . Viimeisin versio, joka on hyväksytty Dnsmasqille, on 2.78 .

Jos käytät Android-laitetta, tietoturvapäivitys korjaa nämä ongelmat. Varmista, että päivitykset on ladattu laitteeseesi Dnsmasqin estämiseksi.

Niille käyttäjille, jotka käyttävät reitittimiä tai IoT-laitteita, sinun on otettava yhteyttä myyjän verkkosivustolla nähdäksesi, vaikuttavatko ne heidän tuotteisiinsa. Jos ne ovat, voit nähdä käytettävissä olevan korjaustiedoston ja käyttää sitä.

Erota liikenne ei-toivotuista verkoista käyttämällä palomuuri sääntöjä. Se on aina hyvä vaihtoehto poistaa käytöstä palvelut tai toiminnot, joita et käytä laitteellasi.

2 minuuttia luettu