O'Reilly, Avoin luuri -liitto

CVE-2018-9442, joka mediassa tunnetaan nimellä RAMpage, saattaa olla ongelma kaikissa vuodesta 2012 lähtien julkaistuissa Android-laitteissa. Haavoittuvuus on jonkin verran muunnelma Rowhammer-ongelmasta, joka hyödyntää nykyaikaisilla muistikorteilla esiintyvää laitteistovirhettä. Se liittyy ilmeisesti tapaan, jolla puolijohdepohjainen haihtuva tallennustekniikka toimii.

Tutkijat tekivät muutama vuosi sitten testit siitä, kuinka toistetut luku- / kirjoitusjaksot vaikuttavat muistisoluihin. Kun pyyntöjä lähetettiin yhä uudelleen samalle soluriville, toiminnot loivat sähkökentän. Tämä kenttä voi teoreettisesti muuttaa muille RAM-alueille tallennettuja tietoja.

Nämä niin sanotut Rowhammer-muutokset voivat aiheuttaa ongelmia sekä tietokoneissa että Android-laitteissa. Niiden luova käyttö voi sallia mielivaltaisen koodin suorittamisen.

Tarkemmin sanottuna RAMpage-haavoittuvuus voi hypoteettisesti sallia Rowhammer-tyyppiset hyökkäykset käyttämällä verkkopaketteja ja JavaScript-koodia. Jotkut mobiililaitteet eivät pystyisi käsittelemään näitä hyökkäyksiä kunnolla, eivätkä ne todellakaan ole yhtä vakavia kuin ne, jotka käyttävät GPU-kortteja pöytätietokoneissa. Vuodesta 2012 lähtien toimitettujen RAM-moduulien ongelmat ovat kuitenkin riittäviä, jotta tutkijat työskentelevät nopeasti lieventämisen parissa.

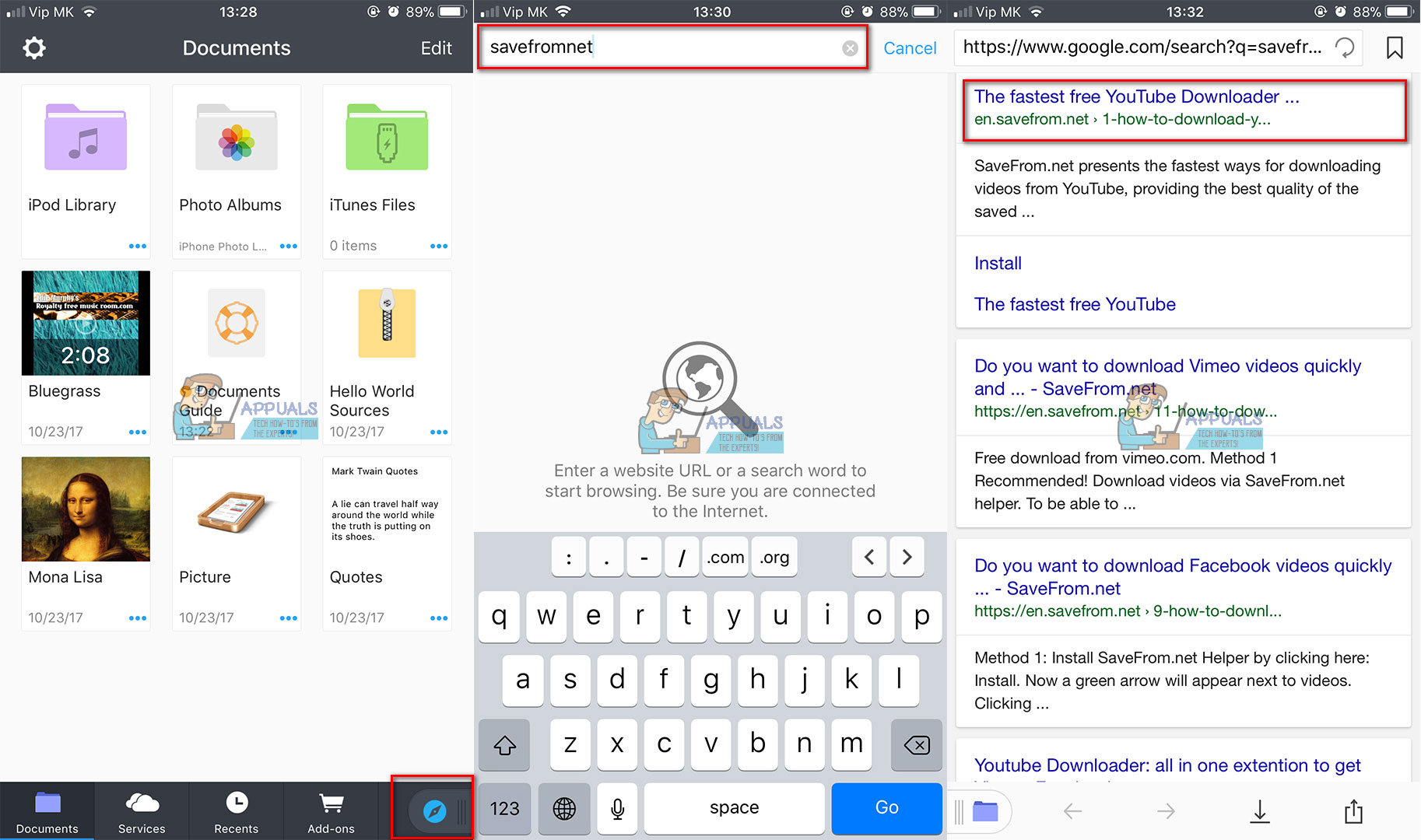

Vaikka Cupertinon insinöörit eivät tuskin tienneet tästä tutkimuksesta tuolloin, Apple-laitteiden suunnittelun perustavanlaatuiset erot tarkoittavat, että iOS-käyttöiset puhelimet eivät välttämättä ole yhtä haavoittuvia kuin Android-laitteet. Uusi sovellus väittää pystyvänsä testaamaan, onko laitteellasi näitä haavoittuvuuksia, ja siitä voi tulla suosittu lataus lähiviikkoina.

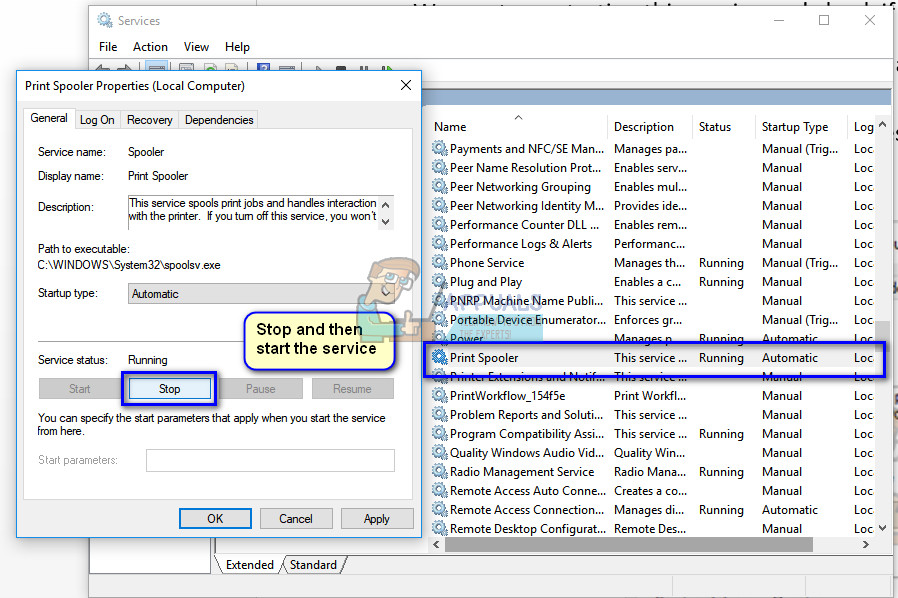

Jotkut Unix-tietoturva-asiantuntijat ovat ilmaisseet huolensa näiden sovellusten nykytilasta. Vaikka nykyinen näyttää olevan hyvin suunniteltu työkalu, on olemassa riski, että sellainen tulevaisuudessa ei välttämättä ole.

Hyökkääjät voivat lähettää puhtaan avoimen lähdekoodin version tulevasta sovelluksesta yhdistettynä binääreihin, joissa on hyödynnetty. Tämä voi saada turvallisuusmieliset ihmiset asentamaan hyödyntämisen.

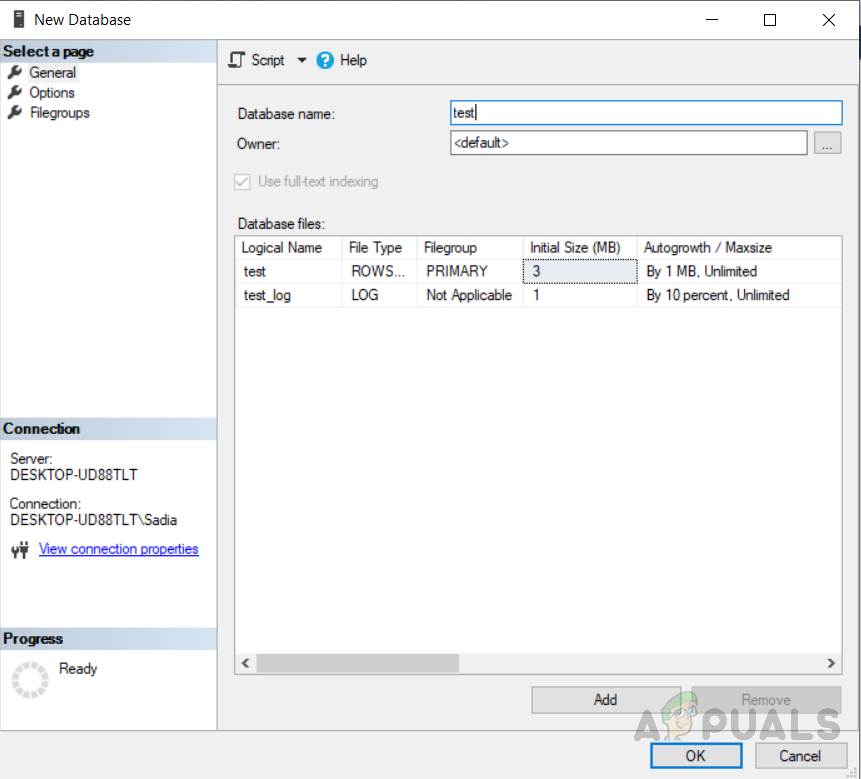

Nykyinen työkalu on saatavana virallisista arkistoista, ja sen kehittäjät kehottavat käyttäjiä asentamaan vain sellaiset työkalut, kun ne tulevat saataville näiltä kanavilta. On erittäin epätodennäköistä, että mikä tahansa niistä ulos tuleva joutuisi tämän tyyppisen sosiaalisen suunnittelun uhriksi.

Tunnisteet Android-turvallisuus

![[Korjattu] Wyze-virhekoodi 90](https://jf-balio.pt/img/how-tos/87/wyze-error-code-90.jpg)