Hakkerit väittivät kuvauksen

Tänä vuonna olemme nähneet paljon aktivismia käyttäjätietojen ja yksityisyyden suhteen. Facebook-fiasko tapahtui myös tuhansien haittaohjelmien ja nollapäivähyökkäysten kanssa, joilla oli erittäin suuri vaikutus maailmanlaajuiseen kyberturvallisuusavaruuteen. Tämä osoittaa, kuinka haavoittuvia tietoja on ja kuinka vahingollisia ne voivat olla, jos ne joutuvat vääriin käsiin.

Yksi yleisimmistä tavoista suojata henkilötietoja on käyttää salattuja tallennuslaitteita. Mutta tutkijat Carlo Meijer ja Bernard van Gastel alkaen Radboud Yliopisto pystyi löytämään haavoittuvuuksia valmistajien tarjoamassa SSD-levyjen salauksessa. He testasivat Crucial MX100-, MX200- ja MX300-SSD-asemien haavoittuvuuksia. Samsungille he käyttivät EVO 840-, EVO 850-, T3- ja T4-SSD-asemia.

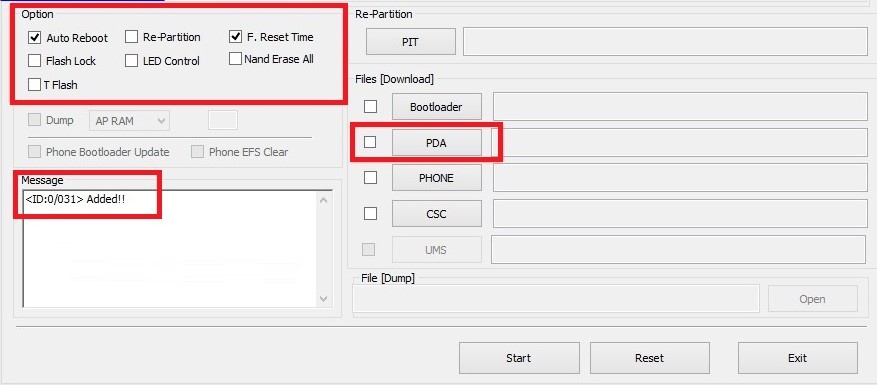

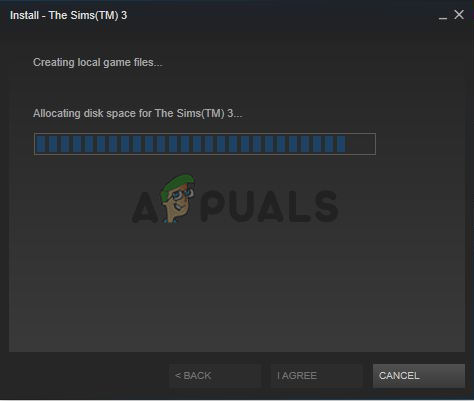

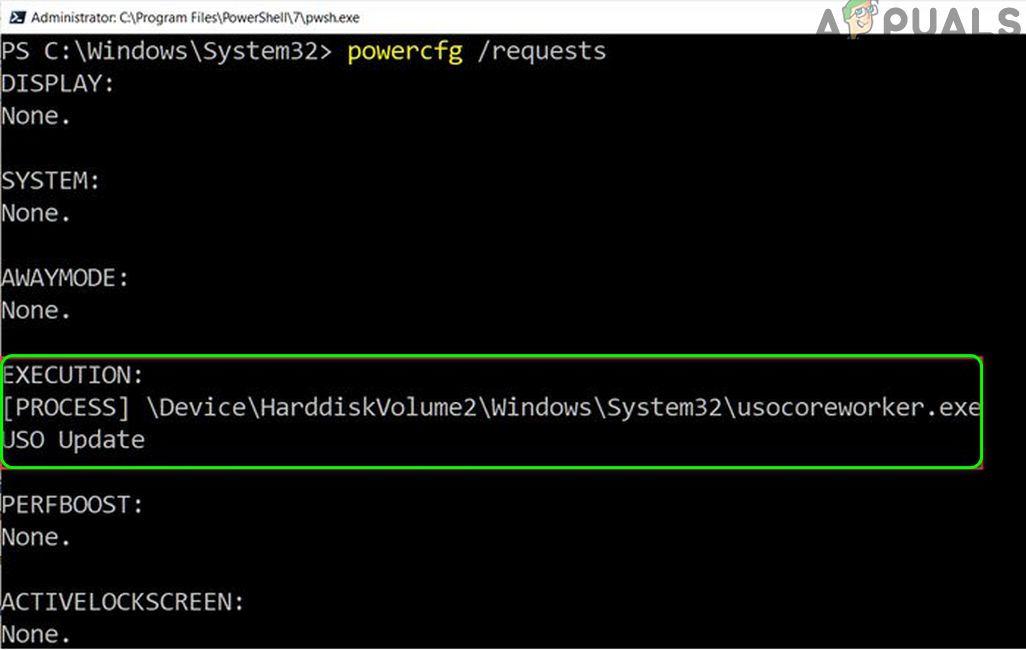

Testattujen asemien haavoittuvuudet Lähde - TheHackerNews

Yllä oleva kaavio näyttää testatut haavoittuvuudet, punkit osoittavat testatun aseman läpäisyn, mutta risti viittaa haavoittuvuuteen. Hyökkääjä voi myös käyttää JTAG-virheenkorjausrajapintaa muuttaakseen RAM-muistin salasanan vahvistusrutiinin ja ohittaen salauksen purun. Vaikka asemat, joiden JTAG-portit on poistettu käytöstä, eivät ole haavoittuvia, kuten Crucial MX300: n tapauksessa.

Molemmat Samsung EVO -asemat osoittavat ATA-tietoturvan haavoittuvuuksia. Mutta EVO 840 osoittaa lisää haavoittuvuutta kulumisen tasoitustoiminnossa. ATA-suojaus tekee asemasta nopeamman, kun ohjain salaa sen, mutta lukitut tiedot voidaan avata vaarantuneella laiteohjelmistolla.

Kulumisen tasoitus voi olla hyödyllistä

Kulumisen tasoitusta käytetään pidentämään SSD: n käyttöikää. Asemien salamaohjaimet käyttävät algoritmia määrittääkseen, mihin lohkotietoihin tulisi tallentaa, mikä vähentää SSD: n tiettyjen lohkojen kulumista. Mutta kuten minkä tahansa aseman, tietoja ei poisteta kokonaan ennen kuin ne on korvattu, joten DEK: n suojaamaton muunnos (levyn salausavain) voidaan silti noutaa.

Sekä Samsungille että Crucialille ilmoitettiin ennen tutkijoiden julkistamista havainnoillaan. Crucial julkaisi laiteohjelmistopäivityksen näiden ongelmien ratkaisemiseksi. Jopa Samsung työnsi päivityksiä kannettaviin T4- ja T5-SSD-asemiinsa, mutta EVO-asemille he suosittelivat Samsungin omaa ohjelmistosalaussovellusta.

BitLocker-ongelma

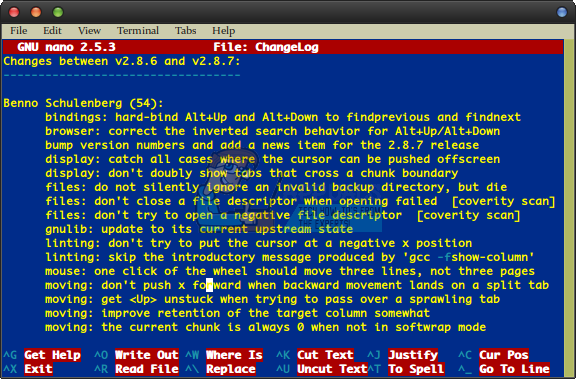

Laitteistotason salaus ei ole koskaan ollut kovin luotettavaa. Varsinkin valmistajilta tulevat, koska jotkut heistä jättävät tarkoitukselliset takaovet tietojen palauttamiseksi. Ohjelmistotasoinen salaus on paljon luotettavampi, enemmän vapaiden ohjelmistoyritysten lähdekoodien ollessa julkisia.

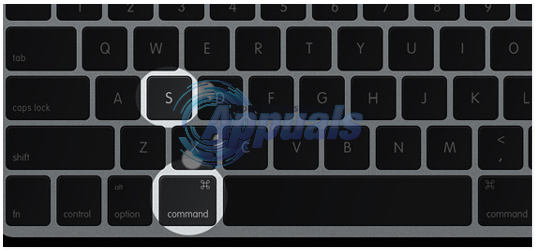

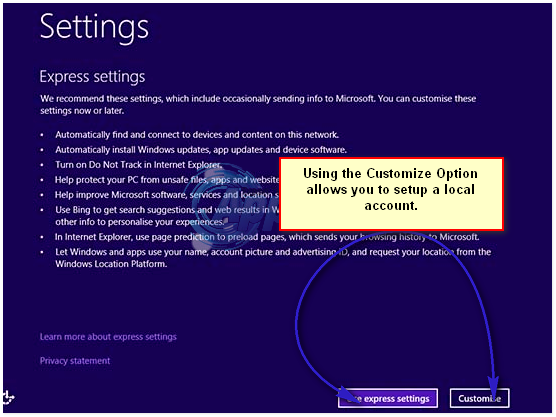

Ohjelmistosta puhuen BitLocker on Windowsin tarjoama koko levyn salausohjelmisto. Vaikka tutkijat osoittavat sen olevan erittäin epäluotettava. Se käyttää oletusarvoisesti asemissa olevaa laitteistosalausta, joten haavoittuvuudet pysyvät. Tutkijat toteavat BitLocker, Microsoft Windowsin sisäänrakennettu salausohjelmisto, voi siirtyä tällaiseen laitteistosalaukseen, mutta ei tarjoa levylle mitään suojaa näissä tapauksissa. Muihin käyttöjärjestelmiin (kuten macOS, iOS, Android ja Linux) sisäänrakennettu ohjelmistojen salaus ei vaikuta vaikuttavan, jos se ei tee tätä kytkintä. ”Tämä voidaan korjata pakottamalla ohjelmistosalausta BitLockeriin.

Voit lukea lähdeartikkelin ja yksityiskohtaisen tutkimuksen tässä .