Salauskuva

Verkkovakoilun lisäksi osa suurista ja valtion tukemista hakkerointiryhmistä näyttää osallistuvan taloudellisesti motivoituneiden kyberhyökkäysten toteuttamiseen. Nämä tietoverkkorikollisuudet vaikuttavat kohdistuneen monille tietyille segmenteille, mutta eniten vaikuttaa jatkuvasti kasvava online-videopeliteollisuus. Yksilöt ovat tiettävästi osa suurempaa valtion tuottamaa tuettua Kiinan kybervakoiluoperaatioryhmää, joka voisi käyttää työkalupakettia ja taitopakettia saadakseen voittoa matkan varrella, löysivät tutkijat. Verkkorikokset, joiden ensisijainen tavoite on rahallinen hyöty, kasvavat tasaisesti, kun pelaajat siirtävät pelaamista yhä enemmän pilvipalveluun ja etäpalvelimiin.

Tutkijat osoitteessa Palosilmä ovat laatineet kattavan raportin APT41: stä, joka on tuottelias kiinalainen kyberuhkaryhmä, joka harjoittaa valtion tukemaa vakoilutoimintaa. Kiinan hallinnon uskotaan vahvasti tukevan ryhmää tai tukevan sitä. Tutkijat väittävät, että APT41-ryhmä on tehnyt jatkuvasti hyökkäyksiä yrityksiä vastaan, joilla on liikesalaisuuksia. Verkkovakoiluoperaatioiden ohella ryhmän jäsenet suorittavat kuitenkin myös taloudellisesti motivoituneita toimintoja. Tutkijat totesivat, että jotkut jäsenet käyttivät haittaohjelmia, jotka oli yleensä varattu vakoilukampanjoille.

Kiinan kybervakoiluryhmä APT41 suorittaa myös taloudellisesti motivoituneita kyberhyökkäyksiä:

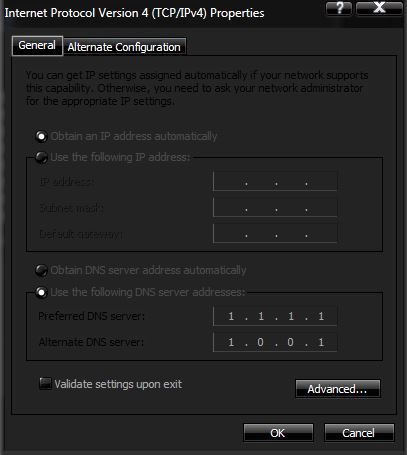

Valtion tukemat hakkerointiryhmät tai jatkuvat uhkatoimijat eivät yleensä osallistu taloudellisesti hyödyllisten toimintojen suorittamiseen. Nämä ryhmät käyttävät erittäin tehokkaita Nollapäivän hyödyntäminen ”Haittaohjelmien toimittamiseksi tai useiden hyötykuormien lataamiseksi kansainvälisten yritysten suojatuille palvelimille. Nämä hyödyntämiset ovat yleensä melko kallista Dark Webissä , mutta hakkerit hankkivat niitä harvoin hyödyntäviltä välittäjiltä varastamaan digitaalista valuuttaa.

APT41-ryhmä näyttää kuitenkin nauttineen digitaalisesta varkaudesta verkkovakoilun lisäksi. Digitaaliset heistit näyttävät toteutettavan puhtaasti henkilökohtaisten hyötyjen vuoksi. Jäsenet näyttävät kuitenkin käyttävän haittaohjelmia ja muita haittaohjelmia, joita ei ole suunniteltu kohdistamaan yleisiin Internet-käyttäjiin. Yksinkertaisesti sanottuna hakkerit käyttävät ei-julkisia haittaohjelmia, jotka on yleensä varattu vakoilukampanjoille. FireEyen kattava raportti kattaa 'APT41: lle osoitetun historiallisen ja jatkuvan toiminnan, ryhmän taktiikan, tekniikoiden ja menettelytapojen (TTP) evoluution, tiedot yksittäisistä toimijoista, yleiskatsaus heidän haittaohjelmatyökalusarjastaan ja kuinka nämä tunnisteet ovat päällekkäisiä muiden tunnettujen vakoiluoperaattoreiden kanssa. ”

Tänään julkaisemme raportin # APT41 , tuottelias kiinalainen kyberuhkaryhmä, joka harjoittaa valtion tukemaa vakoilutoimintaa rinnakkain taloudellisesti motivoituneiden toimintojen kanssa.

Vieraile osoitteessa #BHUSA oppia lisää meidän #threatintel asiantuntijat.

>> Lue lisää: https://t.co/ub4P9b1XHe pic.twitter.com/yXpK8ve0xm

- FireEye (@FireEye) 7. elokuuta 2019

Digitaalisten holvien jälkeen varastavat rahaa hakevat hakkerit ovat perinteisesti kohdentaneet noin 15 suurta toimialaa. Näistä tuottoisimpia ovat digitaalinen terveydenhuolto, patentit ja muut korkean teknologian, televiestinnän ja jopa korkea-asteen koulutukset. Räjähtävä verkkovideopeliteollisuus on kuitenkin nyt myös houkutteleva kohde. Itse asiassa raportissa todetaan, että APT41-ryhmän jäsenet ovat saattaneet alkaa kohdistaa peliteollisuutta vuoden 2014 jälkeen. Ryhmän ensisijainen tehtävä on kuitenkin edelleen verkkovakoilu. He ilmeisesti auttavat Kiinaa nopeuttamaan Made in China 2025 -tehtäväänsä. Toisin sanoen, melko monet pysyvistä uhka-ryhmistä, jotka näyttävät olevan peräisin Kiinasta, työskentelevät yleensä kohti Kiinan viisivuotista talouskehityssuunnitelmaa. Yksinkertaisesti sanottuna ne näyttävät auttavan maan tavoitteita. Chine on tehnyt täysin selväksi, että maa haluaa, että sen erittäin teollistunut kansallinen työvoima ja yritykset alkavat tuottaa arvokkaampia tuotteita ja palveluita.

Kuinka APT41-ryhmä hyökkää verkkopeliteollisuuteen?

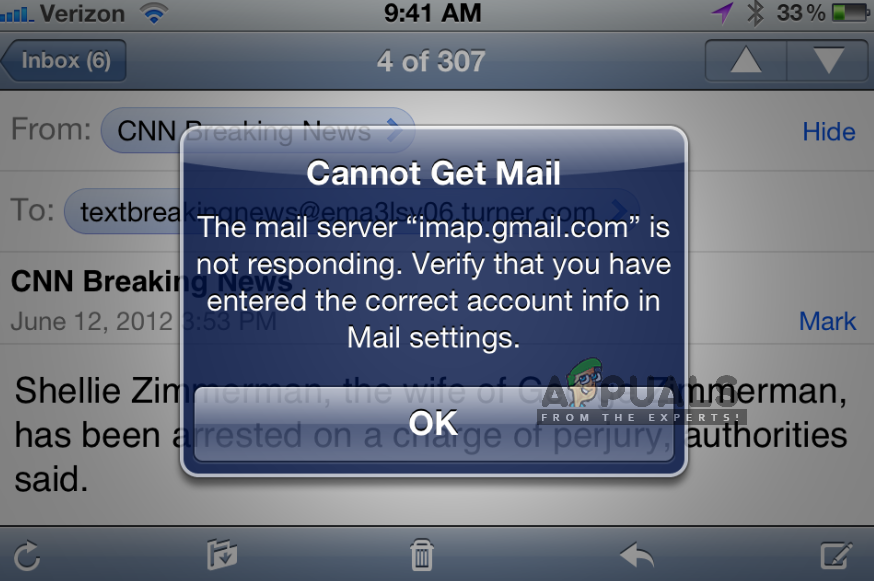

APT41-ryhmä näyttää olevan kiinnostunut etsimään korkeakouluopetusta, matkapalveluja ja uutisia / media-segmentissä olevia yrityksiä. Ryhmä näyttää myös seuraavan korkean profiilin henkilöitä ja yrittävän siirtyä heidän viestintäverkkoonsa. Aiemmin ryhmä yritti saada luvaton pääsy hotellin varausjärjestelmiin ilmeisellä yrityksellä turvata palvelu.

Edellä mainittujen valtion tukemien toimintojen lisäksi jotkut APT41-ryhmän jäsenistä pyrkivät videopeliteollisuuteen henkilökohtaisten taloudellisten voittojen saamiseksi. Hakkerit seuraavat virtuaalivaluuttoja, ja kun muita vastaavia ryhmiä on havaittu, myös APT41 on yrittänyt asentaa ransomware .

Special huutaa @MrDanPerez ja loput Adversary Pursuit -tiimistämme vuosien työstä # APT41 . Tiimimme on keksinyt monet alla luetelluista haittaohjelmien nimistä - ja kääntäneet ne kattavasti @helsinki ja muut jäsenet #FLARE https://t.co/jvlg1VMQQm

- BarryV (@BarryV) 7. elokuuta 2019

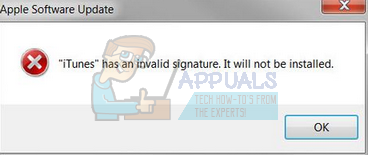

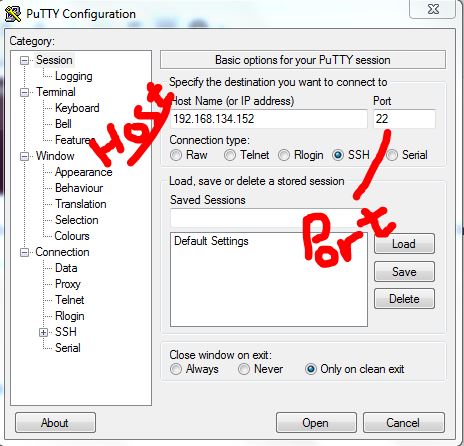

Yllättäen ryhmä yrittää päästä käsiksi taustapelien tuotantoympäristöihin. Sitten ryhmä varastaa lähdekoodin ja digitaaliset varmenteet, joita käytetään sitten haittaohjelmien allekirjoittamiseen. APT41: n tiedetään käyttävän pääsyään tuotantoympäristöihin injektoidakseen haitallista koodia laillisiin tiedostoihin. Epäilemättömät uhrit, mukaan lukien muut organisaatiot, lataavat sitten nämä pilaamat tiedostot näennäisesti laillisilla kanavilla. Koska tiedostot ja varmenteet on allekirjoitettu, sovellusten asennus onnistui.

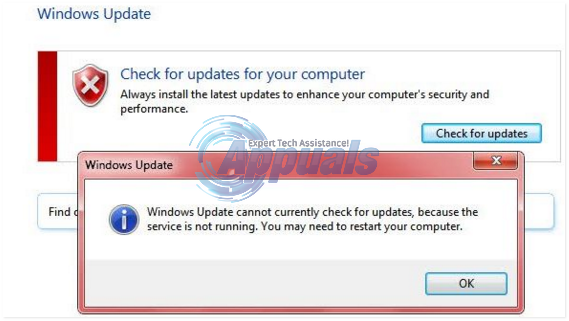

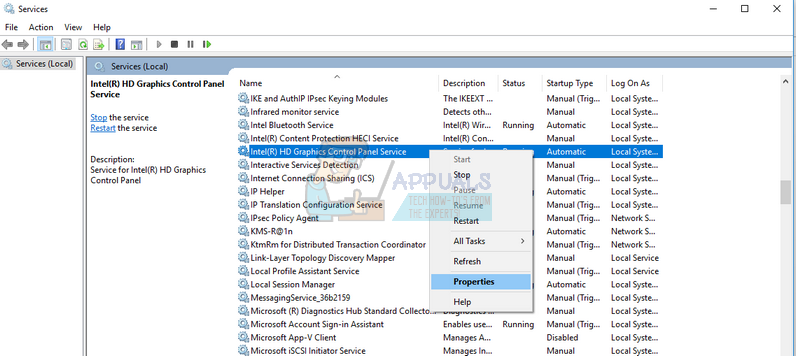

Vielä huolestuttavampaa on se, että ryhmä voi tiettävästi liikkua huomaamattomasti kohdennetuissa verkoissa, mukaan lukien kääntyminen Windows- ja Linux-järjestelmien välillä . Lisäksi APT41 rajoittaa haittaohjelmien seurannan tiettyihin uhrijärjestelmiin vastaavuus yksittäisten järjestelmätunnisteiden kanssa . Yksinkertaisesti sanottuna ryhmä seuraa tiettyjä käyttäjiä, mahdollisesti suurella määrällä digitaalista valuuttaa. APT41: ssä uskotaan olevan 46 erityyppistä haittaohjelmaa, mukaan lukien takaovet, tunnistetietojen varastajat, näppäinlukijat ja useita juuripaketteja.

Tunnisteet Kyberturvallisuus

![[FIX] Virhe, kun ohjattu toiminto yritti asettaa salasanaa tälle käyttäjätilille](https://jf-balio.pt/img/how-tos/89/error-occurred-while-wizard-was-attempting-set-password.png)